Lintaspedia.com – 12 April 2026 | National Supercomputing Center (NSCC) di Tianjin, China, menjadi target serangan siber yang menimbulkan alarm global. Kelompok peretas yang menyebut diri “FlamingChina” mengklaim berhasil menembus pertahanan superkomputer nasional dan mengekstrak lebih dari 10 petabyte data, setara dengan 10 juta gigabyte berisi informasi militer, riset teknologi tinggi, serta rahasia industri pertahanan.

Skala Kebocoran Data

Data yang dicuri meliputi skema pesawat terbang milik Aviation Industry Corporation of China (AVIC) dan Commercial Aircraft Corporation of China (COMAC), dokumen riset fusi nuklir, simulasi sistem rudal, hingga catatan bioinformatika dari Universitas Teknologi Pertahanan Nasional China. Menurut analis keamanan siber SentinelOne, sampel yang dipublikasikan peretas tampak autentik dan konsisten dengan beban kerja pusat superkomputer yang melayani lebih dari 6.000 entitas, termasuk lembaga pemerintah, universitas, dan perusahaan strategis.

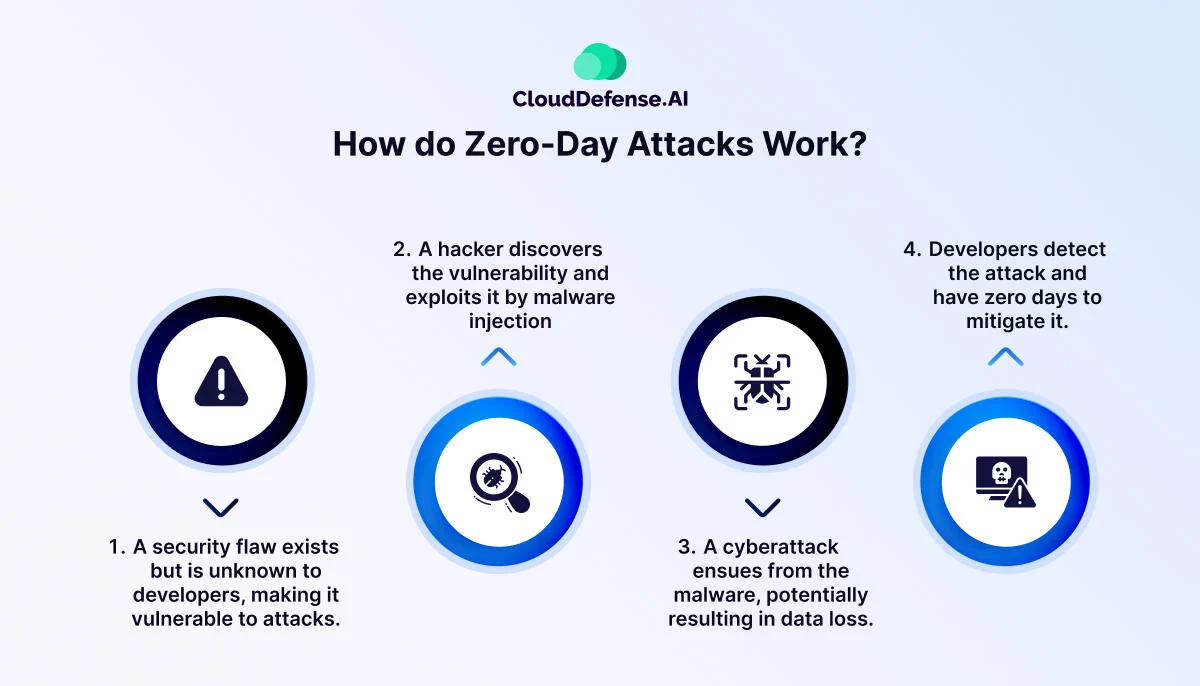

Metode dan Jejak Peretasan

Investigasi awal mengindikasikan bahwa peretas memanfaatkan domain VPN yang telah disusupi untuk memperoleh akses awal ke jaringan internal. Setelah berhasil masuk, mereka mengoperasikan botnet kecil yang menyalurkan data dalam paket-paket mikro selama enam bulan, menghindari deteksi oleh sistem pertahanan tradisional yang biasanya mengidentifikasi lonjakan lalu lintas secara tiba-tiba. Pendekatan ini menyoroti kelemahan arsitektur infrastruktur yang lebih mengandalkan kontrol perimeter daripada pemantauan perilaku data.

Dampak terhadap Keamanan Nasional

Kebocoran ini menimbulkan konsekuensi serius bagi keamanan nasional China. Hilangnya data strategis dapat mempercepat proses reverse engineering oleh negara atau aktor non‑negara lain, sekaligus menurunkan kepercayaan internasional terhadap kemampuan China dalam melindungi aset teknologi kritis. Dampak operasional sudah terlihat, dengan beberapa pakar senior di Akademi Teknik China (CAE) menghilang dari portal resmi tanpa penjelasan, menandakan potensi pencurian identitas atau penekanan lebih lanjut.

Pasar Gelap dan Respon Internasional

Data yang dicuri telah dipasarkan di forum darknet dengan harga ratusan ribu dolar AS, dibayar menggunakan mata uang kripto untuk menyamarkan jejak transaksi. Penjualan data semacam ini tidak hanya menguntungkan peretas, tetapi juga membuka peluang bagi kelompok kriminal lain yang dapat memanfaatkan informasi militer untuk mengembangkan senjata atau teknologi canggih.

Sementara itu, di Amerika Serikat, Menteri Keuangan Scott Bessent dan Gubernur Federal Reserve Jerome Powell menggelar pertemuan darurat dengan para CEO bank terkemuka untuk membahas risiko siber yang dipicu oleh model kecerdasan buatan terbaru, Claude Mythos dari Anthropic. Pertemuan ini mencerminkan kekhawatiran global bahwa AI dapat menjadi alat baru bagi peretas, memperkuat tren peningkatan ancaman siber lintas sektor, termasuk ransomware yang menuntut tebusan milyaran rupiah.

Langkah Mitigasi dan Tantangan Kedepan

Para pakar menekankan pentingnya pergeseran paradigma keamanan siber: dari pendekatan berbasis perimeter ke strategi zero‑trust yang memverifikasi setiap akses secara berkelanjutan. Implementasi sistem deteksi anomali berbasis pembelajaran mesin, serta audit rutin terhadap konfigurasi jaringan VPN, menjadi langkah awal yang krusial. Selain itu, kerjasama internasional dalam pertukaran intelijen siber dan penegakan hukum terhadap pasar gelap diperlukan untuk mengekang peredaran data sensitif.

Insiden ini menegaskan bahwa infrastruktur digital kritis, terutama yang mendukung inovasi teknologi tinggi, menjadi sasaran utama spionase siber. Dengan semakin kompleksnya taktik peretas, pemerintah dan sektor swasta harus memperkuat pertahanan siber secara menyeluruh, mengingat kebocoran data sebesar ini dapat mengubah keseimbangan geopolitik dalam bidang militer dan teknologi.